עוד ממעללי ה-NSA; הם מנטרים גם דיסקים קשיחים

עם הדלפת מסמכי ה-NSA על ידי אדוארד סנואדן, החל גל של חשיפות מידע בדבר היקף פעילות הניטור של סוכנות המודיעין אחר מכלול התקשורת המקוונת בעולם. מעת לעת נחשפים פרטים נוספים על עומק פעילות ניטור זו ומנגד, עד כמה אנו חשופים יותר ויותר בכל פעילות בסיסית שלנו בעולם מודרני ומתוקשב זה.

בעת האחרונה פורסם כי שרות הביון הגרמני אוסף מידי יום 220 מיליון פרטי מידע מהאזנה לתקשורת לוויין ואינטרנט, מידע אשר מועבר גם ל-NSA. כמו גם על כך שלשרות המודיעין הבריטי, ה-GCHQ, ול-NSA היתה גישה קבועה לכבלי תקשורת תת ימיים ברחבי העולם, אליהם בוצעה האזנה דרך קבע.

בהמשך לכך, נחשף ב-16 בפברואר כי ה-NSA הצליחה להחדיר תוכנות ריגול למעמקי הדיסקים הקשיחים של חברות דוגמת Western Digital Corp, Seagate Technology Plc, Toshiba Corp, IBM, Micron Technology Inc, Samsung Electronics Ltd ואחרות, דבר המאפשר לה לנטר את פעילות מרבית מחשבי העולם. זאת לכדי מבצע ריגול הכולל מחשבים בקשת רחבה של מגזרים ובכלל זה ממשל וצבא, חברות תקשורת ואנרגיה, בנקים, מדיה, חוקרי גרעין וכן פעילים אסלאמיים, בלפחות 30 מדינות, בראשן איראן ולאחריה רוסיה, פקיסטאן, אפגניסטאן, סין, מאלי, סוריה ואלג'ריה. בחלק מהמקרים עוד משנת 2001.

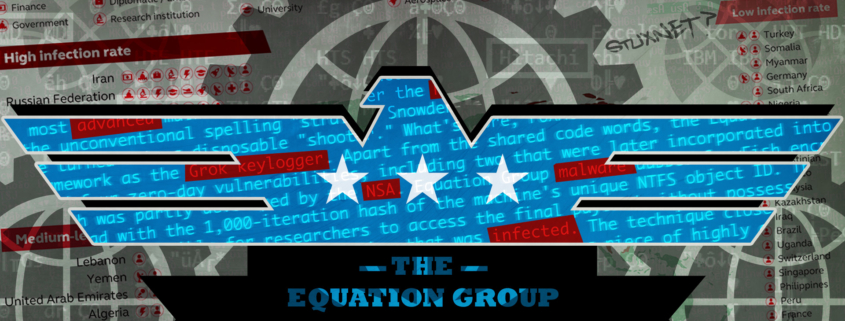

חברת קספרסקי סרבה להפנות אצבע מאשימה כלפי המדינה העומדת מאחורי מבצע ריגול קיברנטי זה, אך טענה כי היא קשורה היטב ל-Stuxnet אותו פרויקט של נשק קיברנטי אשר פגע במתקני הגרעין באיראן ושיוחס ל-NSA. קספרסקי כינתה את יוצרי הפרויקט "The Equation group" אשר במסגרתו נעשה שימוש במגוון אמצעים להפיץ את תוכנות הריגול ובכלל זה באמצעות פריצה לאתרי ג'האד, הדבקת התקני USB ו-CDs, זאת לצד פיתוח תולעת בשם Fanny אשר הפיצה עצמה.

במסגרת הפרויקט נעשה שימוש בשני Zero Day Exploits בהם נעשה שימוש במסגרת ה-Stuxnet, דבר היכול להצביע על קשר בין שני הפרויקטים, כמו גם האפשרות כי יתכן ו-Fanny שימש לאיתור מטרות עבור Stuxnet באיראן לשם הפצת הוירוס. אכן, עובד לשעבר של הסוכנות מסר לרויטרס כי הניתוח של חברת קספרסקי מדוייק וכי גורמים בסוכנות רואים בפרויקט זה בעל חשיבות דומה לזו של Stuxnet.

כבמקרה הקודם, גם כעת נטען כי פרויקט זה מהווה פריצת דרך טכנולוגית אשר איפשרה החדרת תוכנות זדוניות לתוך התוכנות המשובצות ברכיבי החומרה והצרובות בהם, כך שלא ניתן לשנות תוכנות אלו, באופן שהתוכנות הזדוניות החלו לפעול עם הדלקת המחשב. לבד מאיסוף מתמיד של מודיעין, מאפשר הדבר הדבקה מתמדת של המחשב שוב ושוב. עם זאת, מגלה המחקר כי למרות הפוטנציאל ההדבקה הרחב, מחשבי היעד למבצע ריגול זה נבחרו בקפידה.

גילוי זה עלול לגרום נזק לארה"ב אף במישור הכלכלי, זאת בין השאר ברתיעה גוברת מפני טכנולוגיה מערבית, דבר המדגיש את הצורך של מדינה לקחת בחשבון את ההשפעה האפשרית על יחסי מסחר ודיפלומטיה בטרם תעשה שימוש בידע טכנולוגי לשם איסוף מודיעין.

לפי שעה לא ברור כיצד השיגה ה-NSA את קוד המקור של הדיסקים הקשיחים, חלק מהחברות הכחישו כי סיפקו את קוד המקור לרשויות הממשל, בעוד אחרות לא הגיבו בנושא. אולם נמסר כי לסוכנות המודיעין קיימות דרכים שונות להשיג את קוד המקור מחברות טכנולוגיה ובכלל זה בקשה ישירה ואף התחזות למפתחי תוכנה בחברות, כמו גם היכולת לבקר את התוכנה במידה וחברה מעוניינת למקור את תוצרתה לגורמי ממשל בארה"ב וזאת על מנת לוודא כי קוד המקור בטוח. זאת בדומה לקיים בסין אשר מנסחת תקנות לפיהן רוב ספקי טכנולוגיית הבנקאות יצטרכו להמציא עותקים מקודי התוכנות לשם בחינה.