"אנונימוס" תוקפים את מערכות השלטון האיראניות

"אנונימוס" הינה תופעה אינטרנטית של אנשים מרחבי העולם אשר אחד המאפיינים המרכזיים, ואולי אף היחידים שלהם, היא הגנה על חופש הפרט והביטוי בעולם הפיזי והמקוון. במסגרת זו מבוצעות פעולות שונות על ידי הפעילים, ברחבי העולם ואף במזרח התיכון.

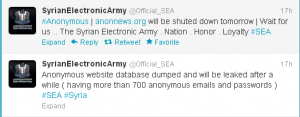

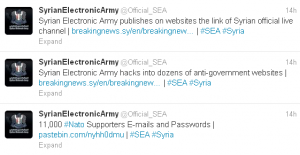

בעת האחרונה היינו עדים לתקיפות נגד גורמי ממשל שונים באזורנו כחלק מהתמיכה ב"אביב העמים הערבי", ובעיקר פעילות (אלו נקראים מבצעים ובקיצור – Op) מקוונת מתמשכת נגד השלטון הסורי.

בעבר בוצעה חדירה למערכות מידע של הממשל האיראני, אך בשבוע החולף הוחל במבצע של השחתת אתרי אינטרנט השייכים לממשל האירני, לצד קריאה לעובדי ממשלה להדליף נתונים מסווגים ל"אנונימוס".

ב-16 באוגוסט החלה פעילות המשוייכת, בשם ותמונה, ל"אנונימוס" נגד מערכות שלטון באיראן. לשם כך נפתחו בתאריך זה חשבון טוויטר ובו לעת עתה 22 דיווחים בלבד הכתובים בשפות אנגלית ופרסית, וכן בלוג בשפה הפרסית ובו שלוש הודעות לעת עתה.

בפתח דברו מוסבר בבלוג אודות מטרת הפעילות, והיא נקמה על פעילות המשטר נגד גורמי המחאה הרפורמיסטיים שיצאו לרחובות ביוני 2009 עם היוודע תוצאות הבחירות לנשיאות באיראן, עת נודע על נצחונו של אחמדי-נז'אד והפסד מועמד הרפורמיסטים מיר חוסין מוסאוי.

עוד נכתב בהודעת הפתיחה בבלוג כי הגיעה עת הנקמה על מותם של החללים בארועים אלו, תוך הבעת תמיכה בגורמי המחאה באיראן. ההודעה קוראת לגורמי המחאה לעשות מעשה, כזה שלא מצריך מהם אף להיות האקרים, בטענה שאפילו אם משתמש המחשב הוא עובד רשות ממשלתית, ביכולתו לעזור. זאת באמצעות חשיפת מידע רגיש מאתרים או שרתים של סוכנויות ממשל והעברתו לגורמי "אנונימוס" בצורה מאובטחת על מנת שאלו יפרסמו זאת בתקשורת.

ה"ציוץ" הראשון בטוויטר לאחר הקישור להודעת הפתיחה בבלוג, היה הודעה בדבר פריצה לאתר הבורסה והשחתתו וזו שלאחריה קבעה את אתר הבנק המרכזי כיעד הבא. למחרת דווח בחשבון זה כי אתר הבורסה הושבת ובהודעה אחרת פורטו שני אתרי הבורסה אשר נטען כי נפרצו (כיום הם פעילים) http://market.tse.ir, http://www.irbourse.com (שניהם משמשים אותו אתר).

עוד דווח באותו היום כי בעת הפריצה לאתר הבורסה של טהראן (TSE), הצליחו התוקפים לשים ידם על קובץ אותו ניתן להוריד מהאינטרנט. הקובץ הכיל 23 שמות משתמש וסיסמאות, אולם לפי הפרסום בבלוג, רק 5 היו פעילים. סביר להניח שגניבת קובץ זה נועדה לשמש כעדות מוחשית לעצם הפריצה למערכת אתר האינטרנט של הבורסה בטהראן.

למחרת, ב-18 אוגוסט, פורסם ציוץ נוסף ובו הודעה כי שני תתי שמות מתחם (Ardabil, Hamedan) של רשות השידור האיראנית, נפרצו אף הם, גם הפעם תוך דיווח בבלוג המבצע. גם בפריצה זו הועלה קובץ אשר כלל עשרה קבצי txt; תשעה הקרויים על שמות ערים (ככל הנראה בהן קיימות שלוחות של רשות השידור) ואחד הנקרא passwd.

מי יכול לעמוד מאחורי פעילות זו ולרצות בה ? מסתבר שגורמים רבים יכולים לעטות עליהם את המסכה הוירטואלית של "אנונימוס" ולפעול בשם זה; חובבים, האקרים, ארגוני טרור ופשיעה, ואף מדינות. יתכן ופעילות זו מבוצעת באמצעותם כל אחד מאלו תחת הכסות הפופולארית ובשימוש בטיעונים של הגנה על חופש הביטוי והפרט באיראן. זאת לשם גניבת מידע לצרכים כלכליים ואולי אף כחלק מהמאבק המקוון הקיים בין מדינות שונות, לצד הנוזקות השונות המתגלות השכם והערב לאחרונה.