בימים האחרונים, וכחלק ממבצע OpIsrael 2015, מתפרסמות תדיר רשימות ובהן טענות להדלפת אלפי פרטי מידע של ישראלים ובכלל זה; כתובות דוא"ל פרטים אישיים ופרטי גישה לחשבונות פייסבוק.

כבעבר וכפי שנראה לבטח במהלך הימים הקרובים חלק מהמידע אמיתי, אך חלקו הגדול אינו ערכי כפי שנחזה להיות;

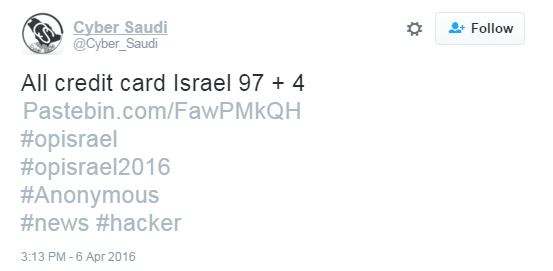

ב-2 באפריל פורסמה רשימה ובה טענה ל-4,655 כתובות דוא"ל וסיסמאות מוצפנות של ישראלים ובה מאות כתובות בעלות סיומת ac.il, org.il, gov.il. כחמישים רשומות ראשונות לקוחות מרשימה קודמת שפורסמה בינואר 2014, אולם בדיקה מדגמית של היתר לא איתרה מהן ברשימות קודמות. עם זאת, אותרו לפחות שתי כתובות סרק (cnrjka@pcjrjr.com, sample@email.tst) ושתי כתובות זהות (dvirmen@yahoo.com).

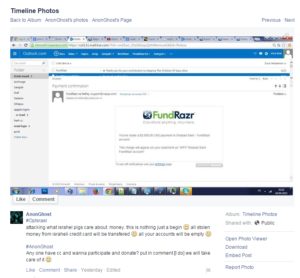

למחרת היום פורסמו שתי רשימות נוספות; באחת טענה ללמעלה מ-7,000 כתובות דוא"ל של ישראלים. הרשימה כוללת כתובות דוא"ל וסיסמאות לא מוצפנות וגם בה כתובות סרק דוגמת a@a.com (מספר פעמים), sc4@s.com, g@g.com, gdf@s.com, asa@aaa.com וכן המצאות כתובות כפולות, רשומות רבות החסרות דוא"ל או כאלה בהן מצויין במקום סיסמא – "לקוח קיים".

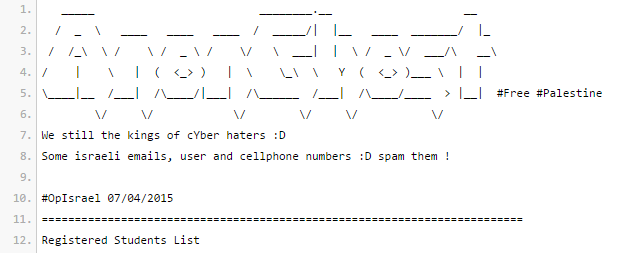

הרשימה השניה טוענת לכ-1,730 רשומות מידע על סטודנטים. הרשימה כוללת שם פרטי ומלא, מספר זהות, כתובת דוא"ל, מספר מזהה למחלקה, שם המחלקה, שנת לימודים.

אמנם גם שתי הרשימות האחרות מקורן בבסיסי נתונים של חברות וגורמים ישראליים, אולם בהן נראה כי הפרטים הם אלו שהזינו המשתמשים לשם קבלת הרשאה לשרות או לאתר ולכן במקרים רבים המידע שגוי.

מבין כל הרשימות שפורסמו עד כה, זו האחרונה היא בעלת החשיבות הרבה הואיל ובה המידע האישי רב יותר, הוא אינו כולל שם משתמש וסיסמא שהזינו המשתמשים לשם קבלת הרשאה לאתר, אלא פרטים אישיים של סטודנטים, ככל הנראה ממחלקות שונות באוניברסיטת בן גוריון, אשר מקורם בבסיס נתונים של האוניברסיטה.

בדיקה נוספת תוכל לגלות את מידת עדכניות הנתונים ומהימנותם.

תודה ל- Hacked-db.com על חלק מהמידע הראשוני.